Ваш город: Москва

Интервью с Е. Касперским. Макровирусы: история или реальность?

Интернет отреагировал на появление "макро-гадов" целой кучей доморощенных способов их уничтожения. Просматривая web-страницы 96-98 годов, можно найти рецепты по созданию своих собственных макросов, которые должны были охранять ваш компьютер и защищать от макросов-паразитов. Но дело не ограничилось попыткой превратить пользователей в программистов: "интернет-профессионалы" предлагали решения для уже зараженных "пациентов". Почти вся эта нетрадиционная медицина предписывала: уничтожить основной файл шаблонов WinWord’а, открыть редактор Visual Basic’а в Word/Excel и вручную править имеющиеся уже инфицированные файлы. Думаем, немногие вняли таким советам.

Более решительное слово принадлежало антивирусным компаниям. Отлов всех макровирусов и внесение их в антивирусную базу данных являлось наиболее действенным методом. И единственным. Конечно, такой способ не гарантировал 100% безопасности, но уверенности пользователям поприбавил. Постепенно вирусная эпидемия стихла.

В вирусной двадцатке на 2 октября 2002 года (вы можете ознакомиться с ней по адресу http://www.kaspersky.ru/news.html?id=979370) макровирусы представлены пятым, восьмым, двенадцатым, четырнадцатым и пятнадцатым местами. На их долю приходится всего 0,24% от общего числа зарегистрированных заражений. Возникает ощущение, что данный представитель вирусов постепенно сдает свои позиции.

Современный рынок антивирусной защиты помимо обычного сканирования файлов с использованием антивирусной базы данных предлагает еще один способ: поведенческий блокиратор. Применительно к макровирусам этот продукт представлен всего лишь одним производителем - "Лабораторией Касперского". По заявлению самого разработчика этот модуль защиты (он поставляется в комплекте "Антивирус Касперского Personal Pro") гарантирует 100% защиту от макроинфекции.

Чтобы выяснить дальнейшие перспективы макровирусов и узнать, как работает поведенческий блокиратор, мы обратились к руководителю антивирусных исследований "Лаборатории Касперского" Евгению Касперскому.

Евгений Касперский

FCenter: Много ли известно видов макровирусов?

ЕК: Виды макро-вирусов определяются средой их обитания. Ею может быть Word, Excel, Power Point, AutoCAD, 1C, да любые другие приложения, где допускается использование макросов для автоматизации работы. В соответствии с этой классификацией известно 16 видов макро-вирусов. Однако вирусы - не единственная форма существования вредоносных программ в макро-среде. Чтобы быть полностью объективным надо также упомянуть:

троянские макросы (которые уничтожают файлы, например, по истечении какого-то времени),

макросы-шпионы, которые в состоянии утащить конфиденциальную информацию,

макросы-дропперы, которые устанавливают в систему другие вредоносные программы.

FCenter: А какой тип макро-заразы наиболее велик по численности?

ЕК: Макро-вирусы для Word и Excel по довольно банальной причине: именно эти приложения наиболее распространены.

FCenter: Насколько опасны макро-вирусы?

ЕК: Опасны, как и любые другие вирусы. Ведь функциональность макро-вирусов определяется возможностями языка программирования, на котором они созданы. А Visual Basic for Application (VBA), например, ничем не уступает по потенциальной деструктивности C++ или Delphi. Так что они могут делать и делают все, что и любой другой вирус.

FCenter: В нашем представлении макро-вирус - это программа, которая мешает работать в Word’е, переназначая клавиши и время от времени делающая еще какую-нибудь безобидную пакость. Неужели есть экземпляры, стирающие файлы и вообще способные на серьезные "шалости"?

ЕК: Обычно макро-вирус даже не проявляет своего присутствия в системе. И пакости, производимые макро-вирусами, могут быть как безобидные, так и самые серьезные. Безобидные - это когда убираются меню и кнопки, при печати подменяются одни слова на другие, показываются сообщения и т.д. Каждый четвертый макро вирус-может принести серьезные проблемы - удаление файлов, удаление текстов из документов, уничтожение сдержимого жёсткого диска и т.д.

FCenter: Как они распространяются?

ЕК: Распространяются они при работе с системами, в которых "живут". Т.е., к примеру, вам приносят зараженный документ MS Word или Excel, вы открываете его и, таким образом, заражаете свою систему. Далее каждый открываемый документ на вашем компьютере будет заражен. В корпоративных сетях, где достаточно распространен обмен документами, макро-вирусы чувствуют себя как рыба в воде.

FCenter: Какие средства защиты существуют от них вообще?

ЕК: Как обычно - антивирусы и здравый смысл, подсказывающий наиболее внимательным пользователям, что каждый документик нужно проверять. Кроме того, существуют и специальные настройки безопасности. Например, в MS Office это красноречиво называется "защита от вирусов". Правда, сами вирусы их обычно сбрасывают на минимальный уровень защиты.

FCenter: А от вашей "Лаборатории"?

ЕК: Мы подходим к защите от макро-вирусов двумя способами. Так сказать "традиционно" и "нетрадиционно" (а вы о чем подумали :))? Во-первых, защита на уровне антивирусного движка: все обнаруженные макросы автоматически проверяются сканером или монитором на наличие в них макро-вирусов. Если таковые найдены, то их можно вылечить и восстановить оригинальное содержимое файла. Во-вторых, защита с помощью поведенческого блокиратора Office Guard.

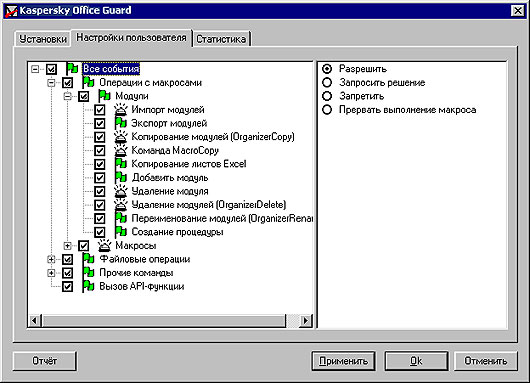

FCenter: Расскажите о принципах работы Office Guard.

ЕК: Office Guard контролирует поведение выполняемых макросов и пресекает все подозрительные действия. Главное его преимущество - ему не нужны обновления антивирусной базы, равно как и сама база. Программа подходит к решению проблемы защиты от вирусов не с точки зрения "я знаю, что плохо", а "я знаю, что хорошо, а все остальное плохо". Если немного углубиться в технологию, то Office Guard - это своеобразный фильтр между макросом и его обработчиком: он не разрешает макросу выполнение, пока не проанализирует все его действия. Допустим, макрос пытается "достучаться" до адресной книги Outlook. Подозрительно? Безусловно! В зависимости от пользовательских настроек Office Guard может заблокировать весь макрос, это действие или игнорировать его. Для сведения - 95% всех современных макро-вирусов неравнодушны к Outlook. Если вы заблокировали доступ к адресной книге программы с помощью поведенческого блокиратора, значит 95% известных и будущих макро-вирусов вам уже не страшны.

FCenter: Ваш поведенческий блокиратор дает 100% гарантию защиты?

ЕК: Да. В VBA ограниченный, хотя довольно разнообразный набор функций, которые могут выполнять макросы. Office Guard перехватывает их все и, если то или иное действие считается опасным, блокирует его. При максимуме безопасности потенциально опасный макрос просто не сможет работать - все его "потуги" будут блокированы Office Guard.

Office Guard в действии

FCenter: Получается, что если все пользователи установят у себя Office Guard, то макро-вирусы постепенно исчезнут?

ЕК: Да, но только макро-вирусы для MS Office и только при правильном использовании программы.

FCenter: Расскажите, пожалуйста, как использовать OG правильно. У него есть какие-либо неочевидные настройки?

ЕК: В программе есть два уровня настроек: ручная и автоматическая. Первая подразумевает, что пользователь полностью сам определяет, какие действия макросов являются опасными, а какие - нет, и как с ними поступать: блокировать, удалять или пропускать. Автоматическая настройка состоит из трех подуровней: низкий, средний и высокий уровень безопасности. Каждый из них соответствует определенным заранее установленным правилам (рекомендованными Лабораторией), так что пользователю не придется ломать голову над каждым переключателем. Особенно это подходит для неопытных пользователей: просто поставил Office Guard на максимальный уровень безопасности и уже тогда точно, на 100%, никакая макро-зараза, будь то известная или совсем новая, не проберётся на компьютер.

FCenter: А Office Guard только сигнализирует об опасности, но не лечит её. Так?

ЕК: Да. Главное предназначение поведенческих блокираторов - предотвращение заражения неизвестным вирусом, которого нельзя распознать традиционными методами. Даже если система подверглась заражению (например, в то время, когда Office Guard был временно отключен), то программа не даст вирусу распространяться дальше уже зараженных объектов и не даст ему причинить какой-либо вред.

FCenter: Есть ли подобные разработки у конкурентов?

ЕК: Нет. Это пока уникальная программа.

FCenter: Почему конкуренты не смогли создать ничего похожего?

ЕК: На этот вопрос может быть тысяча ответов и все они будут в определенной степени точными. На мой взгляд, это слишком сложный проект, требующий огромных знаний и умения. И далеко не каждый способен его осилить.

FCenter: Сколько времени ваша "Лаборатория" его разрабатывала?

ЕК: Office Guard был впервые представлен весной 1999 г. Разработка заняла около полугода.

FCenter: Принимали ли Вы лично участие в создании этого проекта?

ЕК: На уровне идеологического вдохновителя. В компании работает, на мой взгляд, самая профессиональная в антивирусной индустрии команда, и именно её перу принадлежит эта уникальная разработка, которой лично я очень горжусь.

FCenter: В состав каких дистрибутивов входит этот модуль?

ЕК: Поскольку Office Guard нацелен прежде всего на опытных пользователей, то, соответственно, он включен в Антивирус Касперского Personal Pro - самой продвинутой версии продукта.

FCenter: А сколько стоит "Антивирус Касперского Personal Pro"?

ЕК: Его цена - $69.

FCenter: А есть ли возможность купить Office Guard отдельно?

ЕК: Нет. Только в поставке Personal Pro.

FCenter: Последние сводки показывают, что макро-вирусы уже редко входят в десятку самых популярных "паразитов". Они действительно уже отжили свое?

ЕК: Я бы так не сказал. Этот тип вирусов "отживет свое", как только отживут программные продукты, для которых написаны эти вирусы. Макро-вирусы очень редко пересылаются по e-mail, и поэтому кажется, что как таковых эпидемий не бывает. Мы все уже привыкли к новым эпидемиям, которые вызывают сетевые "черви" и забыли, что эпидемии вирусов также бывают локальными. Т.е. в пределах города, организации и т.д. - они не находят отражения в глобальной статистике. Макро-вирусы и сейчас способны наносить, и наносят, ощутимый вред пользователям.

FCenter: Какие типы вирусов появились после макро-вирусов?

ЕК: На пике популярности макро-вирусы сменили скрипт-вирусы. Но это условное утверждение. Конечно же, их никто не "менял". Просто была мода писать "макрушники", потом пришла мода на "скриптуху". Макро-вирусы есть, скрипт-вирусы тоже есть. Сейчас же пришла мода на "старые добрые" Windows-вирусы.

FCenter: А появляются ли новые макро-вирусы, или бушуют всё ещё старые?

ЕК: Сейчас появляются в основном модификации старых вирусов, но попадаются новые и достаточно опасные экземпляры.

FCenter: Можете привести примеры?

ЕК: Среди наиболее интересных макро-вирусов я бы выделил следующие. "Triplicate" - первый многоплатформенный макро-вирус, умеющий одновременно заражать документы Word, Excel и PowerPoint. "Polymac" - ужасно "глючный" вирус, но с концептуальным подходом к макро-вирусной полиморфности. "Melissa" - кто ж её не знает. В марте 1999 г. оказался первым макро-вирусом с функциями саморассылки по e-mail, вызвавшим глобальную эпидемию. Как известно, его автор, David L. Smith, был вскоре пойман и осужден. "Thus" - один из наиболее деструктивных макро-вирусов: 13 декабря каждого года удаляет все файлы на диске C:. "Bonny" - семейство макро-вирусов для "1C:Предприятие". Список можно продолжать и очень долго. Количество и разнообразие макро-вирусов поистине велико.

FCenter: Спасибо, что уделили нам время.

Справедливости ради надо заметить, что другие компании также предоставляют довольно неплохую защиту от макровирусов. Во многих случаях антивирусного монитора с еженедельным (а еще лучше - ежедневным) обновлением антивирусной базы оказывается достаточно. Хотя, конечно, защиту от новых, еще не известных, вирусов такие средства обеспечить не могут.

Ну что ж, пора подвести итоги. Число макровирусов сейчас действительно не так велико, как ранее, однако это не снижает опасности заражения ими. Современные антивирусные продукты настолько развиты в плане отлова и уничтожения макро-паразитов, что сегодняшнее положение дел можно смело противопоставить эпидемии 95-96 годов. Теперь в роли охотников оказались не вирусы, а пользователи. Чтобы дать отпор макро-вредителям достаточно лишь обновленной антивирусной базы и любого резидентного монитора. Если же вы предпочитаете "тяжелую артиллерию" или всерьез опасаетесь потери ценной информации, то вам прямая дорога в "Лабораторию Касперского", ибо лишь Office Guard может дать действительно 100% защиту.

Макровирус - своими руками!

Теперь любой пользователь способен создавать макровирусы сам. Даже ребенок! Дело в том, что некоторое время назад в Интернет появился конструктор макровирусов. Его имя (согласно энциклопедии Е. Касперского) - Macro.Word.Constructor.Cvck. Он представляет собой программу, интегрирующуюся в WinWord. Перед установкой появляется сообщение, предупреждающее пользователя о риске, который тот берет на себя, и сообщающее о системных требованиях данного конструктора. После согласия пользователя программа копирует себя в основной файл шаблонов Word’а. Теперь текстовый редактор превращается в генератор вирусов. В главное меню добавляются новые пункты: "Crazy VCK v0.1", позволяет создавать новые вирусы, "About" и деинсталляция конструктора. При создании вируса конструктор запрашивает название файла, в который он запишет макросы. Потом у пользователя появляется возможность выбрать тип вируса: Stealth, Encrypted, 'Semi' Polymorphic. По определенной дате, заданной вручную, вирус может: выводить какое-либо сообщение, стирать файлы, форматировать винчестер, запускать DOS-вирус, показывать картинку. Безобидный набор, не правда ли? Вот такой вот конструктор с деструктивными функциями!

Мы уже говорили, что наибольший ущерб при массовом распространении вирусов несут бизнес-компании. Это связано со спецификой их документооборота. В России, например, паразиты проникают в систему не только через документы MS Office, но еще и через файлы "1С: Предприятия". Если еще год назад такую возможность обсуждали лишь теоретически, то сегодня 1С-вирусы являются полноправными членами вирусного сообщества. Ситуация усугубляется еще и тем, что основными пользователями продукции 1С являются люди, мало сведущие в области антивирусной защиты (ведь бухгалтер - не программист и не системный администратор).

Единственным способом защиты от 1С-инфекции является обновленный антивирус. С его выбором надо, однако, быть осторожным. Существует очень много неплохих зарубежных продуктов, например, от Symantec, F-Secure или MacAfee. Но именно они как раз и бессильны против 1С-вирусов. Это и понятно - зарубежные разработчики, наверно, и слыхать не слыхивали о такой компании, как "1С". Так что останавливайте свой выбор на отечественных продуктах: DrWeb (от "Лаборатории Данилова") и "Антивирус Касперского" (от "Лаборатории Касперского").